Challenge C301 23/02/2026

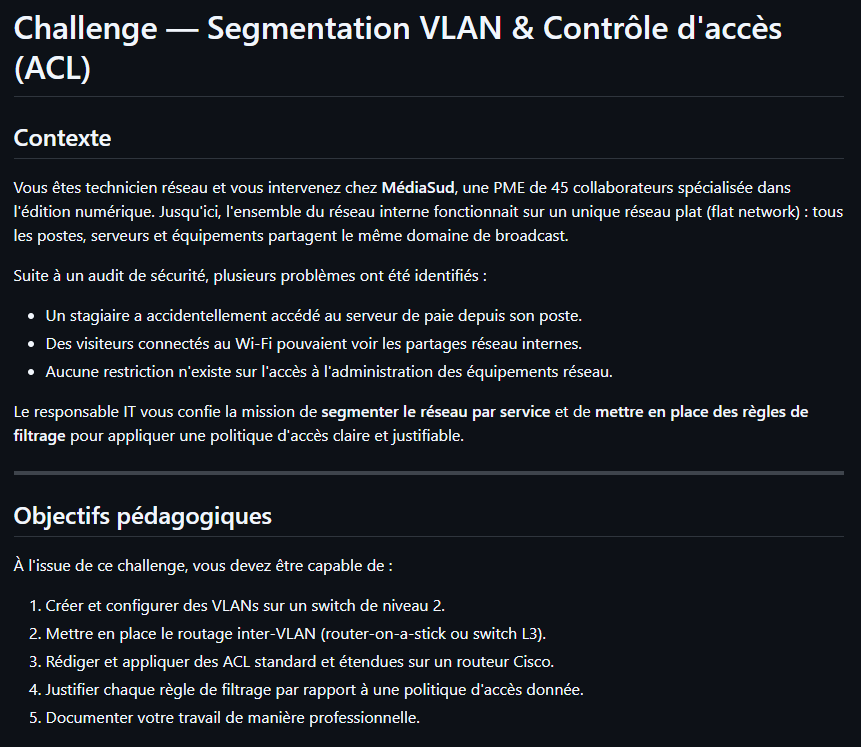

Pitch de l’exercice 🧑🏫

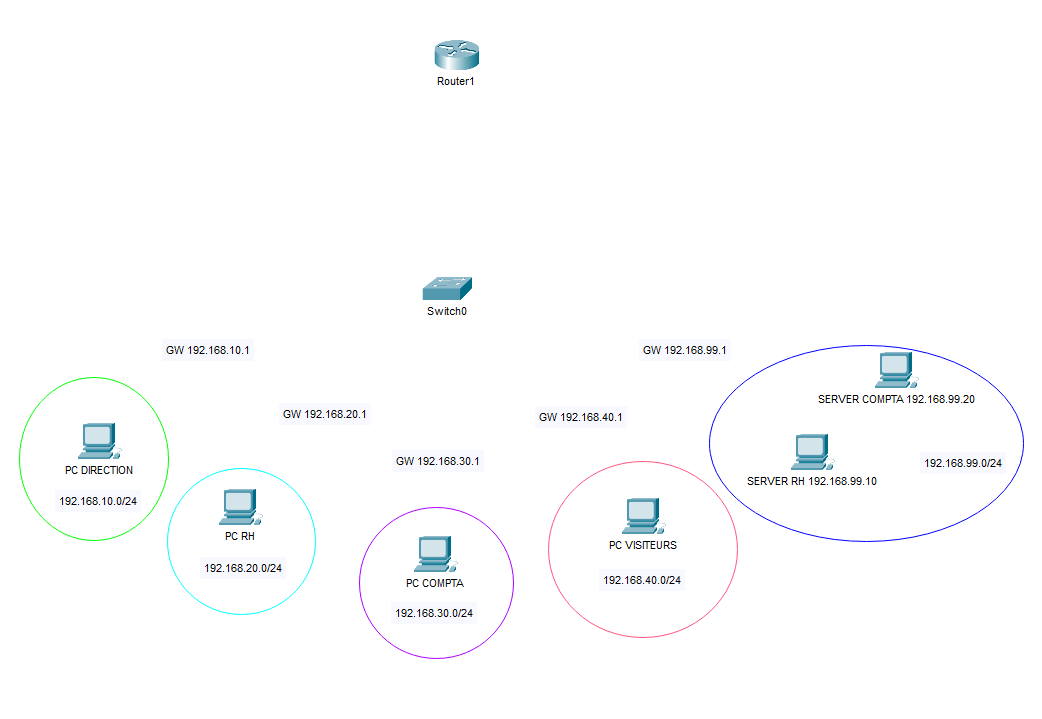

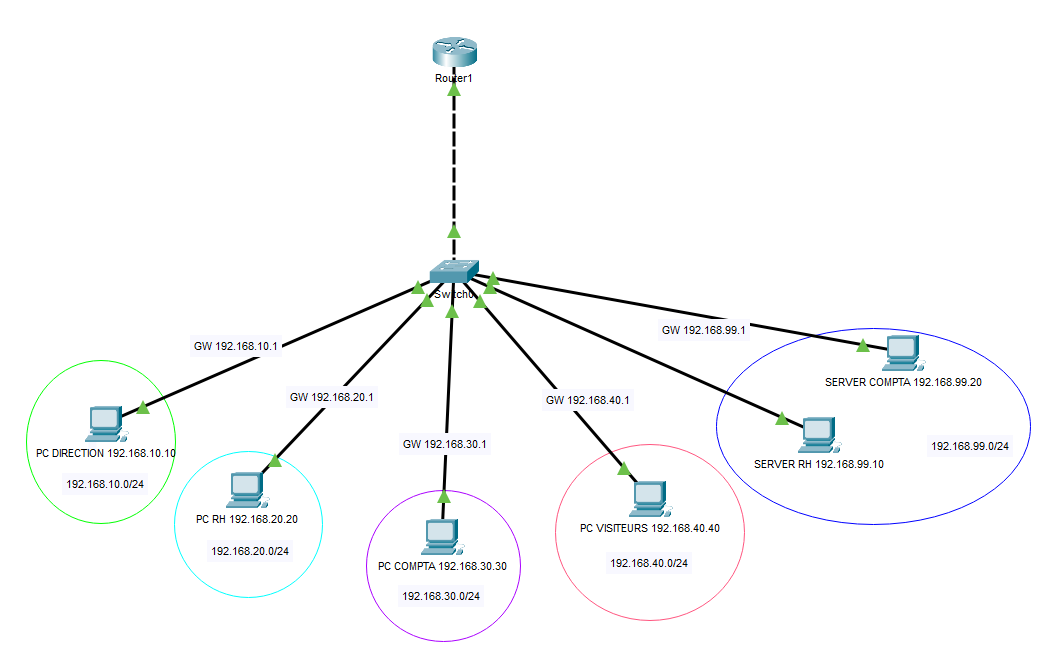

Topologie Réseau et configuration de base

Topologie "Routeur-on-a-stick"

[Routeur Inter-VLAN]

│

Trunk (802.1Q)

│

[Switch L2]

┌──┬──┬──┬──┐

│ │ │ │ │

DIR RH CPT VIS SRV

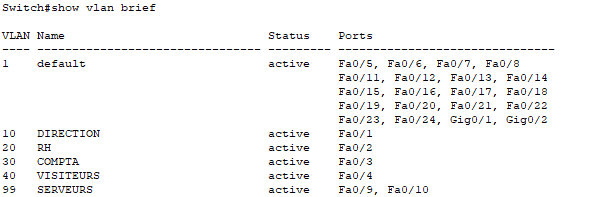

Switch : Création de chaque VLAN

Switch> enable

Switch# conf t

Switch(config)# vlan 10

Switch(config-vlan)# name DIRECTION

Switch(config-vlan)# exit

Switch : Assignation des ports pour chaque VLAN

On doit configurer chaque port du switch en mode ACCESS pour chaque VLAN

Switch(config)# interface fa0/1

Switch(config-if)# switchport mode access

Switch(config-if)# switchport access vlan 10

Switch(config-vlan)# exit

Switch# vlan brief

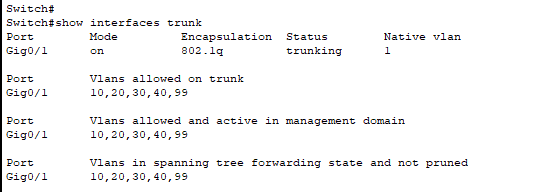

Switch : Assignation du port inter-VLAN

On doit configurer le port qui va communiquer avec le Routeur en mode TRUNK

Switch(config-if)#interface g0/1

Switch(config-if)#switchport mode trunk

Switch(config-if)#swichport trunk allowed vlan 10,20,30,40,99

Switch(config-vlan)# exit

Il faut aussi allumer l'interface sur le Routeur à laquelle on connecte le Switch

Routeur(config)# interface gigabitEthernet 0/0

Routeur(config-if)# no shutdown

Routeur(config-if)# exit

On vérifie notre interface Trunk sur le switch

Switch#show interfaces trunk

Routage inter-VLAN

On a déjà activé l'interface G0/1, maintenant on va créer les passerelles pour chaque VLAN

Routeur(config)# interface gigabitEthernet 0/1.10

Routeur(config-subif)# encapsulation dot1Q 10

Routeur(config-subif)# ip address 192.168.10.1 255.255.255.0

Routeur(config-subif)# exit

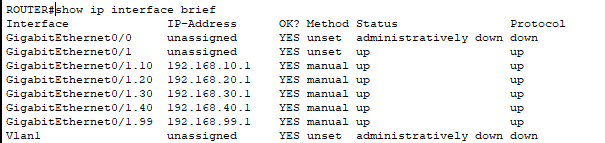

Routeur#show ip interface brief

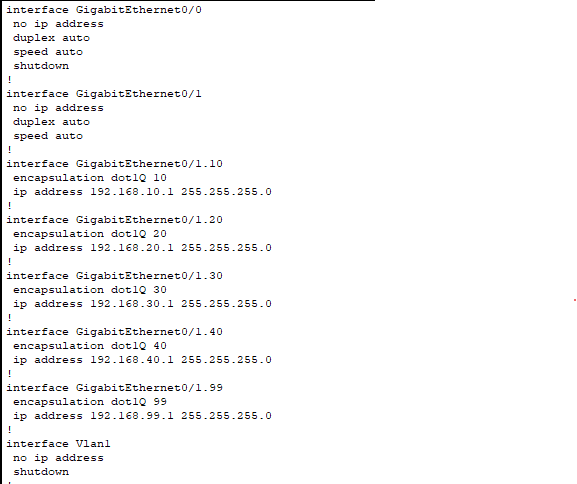

Routeur#show running-config

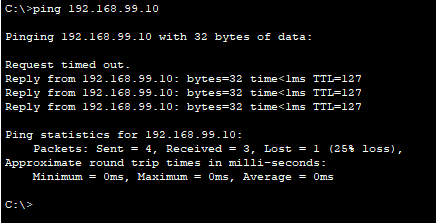

Test de ping du PC Direction (Vlan10) au Serveur RH (Vlan99)

C'est bon, le routage fonctionne. Le premier ping ne passe pas le temps de la requête ARP

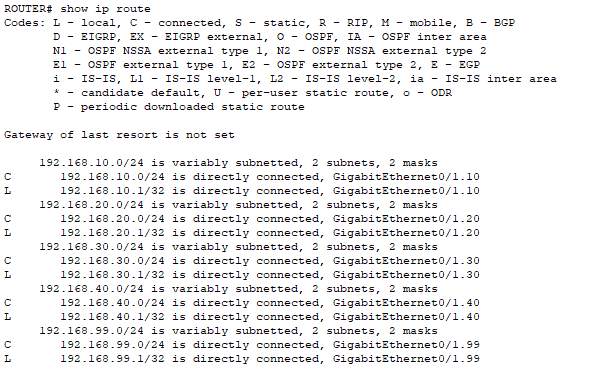

On peut également faire un show IP route pour voir toutes les routes connectées (C)

Routeur#show ip route

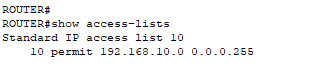

ACL standard (restriction de l'administration)

Seul le réseau Direction doit pouvoir accéder aux lignes VTY (Telnet/SSH) du routeur. Tous les autres réseaux doivent être refusés.

Routeur(config)#access-list 10 permit 192.168.10.0 0.0.0.255

Routeur(config)#line vty 0 4

Routeur(config-line)#access-class 10 in

Routeur(config-line)#password `password`

Routeur(config-line)#login

Routeur(config-line)#exit

Pour vérifier Routeur#show access-lists

Pour sécuriser notre routeur on va également ajouter un mot de passe d'accès au Routeur en direct

Routeur(config)#enable secret `password`

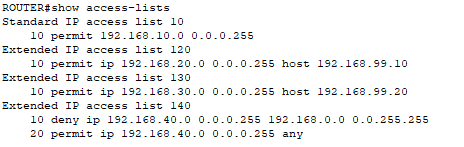

ACL étendues (filtrage inter-VLAN)

Pour le VLAN 20 (RH)

Il ne doit accéder qu'au serveur Serveur RH (192.168.99.10).

Router(config)#access-list 120 permit ip 192.168.20.0 0.0.0.255 host 192.168.99.10

Router(config)#interface GigabitEthernet0/1.20

Router(config-subif)#ip access-group 120 in

Pour le VLAN 30 (Compta)

Il ne doit accéder qu'au serveur Serveur COMPTA (192.168.99.20).

Router(config)#access-list 130 permit ip 192.168.30.0 0.0.0.255 host 192.168.99.20

Router(config)#interface GigabitEthernet0/1.30

Router(config-subif)#ip access-group 130 in

Pour le VLAN 40 (Visiteurs)

Ils ont accès à Internet mais sont isolés du LAN interne.

# On autorise tout SAUF vers les réseaux internes 192.168.0.0/16

Router(config)#access-list 140 deny ip 192.168.40.0 0.0.0.255 192.168.0.0 0.0.255.255

Router(config)#access-list 140 permit ip 192.168.40.0 0.0.0.255 any

Router(config)#interface GigabitEthernet0/1.40

Router(config-subif)#ip access-group 140 in

Pour vérifier Router#show access-lists

show running-config pour tout vérifier.

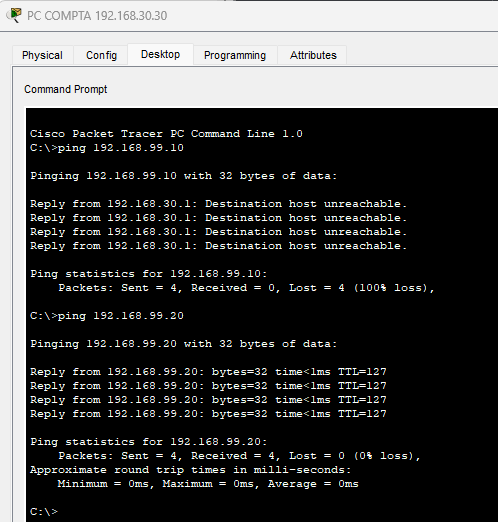

Tests de Validation

| # | Test | Résultat |

|---|---|---|

| 1 | Ping de Direction vers SRV-RH | ✅ Succès |

| 2 | Ping de Direction vers SRV-COMPTA | ✅ Succès |

| 3 | Ping de RH vers SRV-RH | ✅ Succès |

| 4 | Ping de RH vers SRV-COMPTA | ❌ Échec |

| 5 | Ping de Comptabilité vers SRV-COMPTA | ✅ Succès |

| 6 | Ping de Comptabilité vers SRV-RH | ❌ Échec |

| 7 | Ping de Visiteur vers n'importe quel serveur | ❌ Échec |

| 8 | Ping de Visiteur vers la passerelle Internet (simulée) | ✅ Succès |

| 9 | Telnet/SSH vers le routeur depuis Direction | ✅ Succès |

| 10 | Telnet/SSH vers le routeur depuis RH ou Visiteur | ❌ Échec |