Cette saison introduit les concepts fondamentaux des réseaux informatiques. L'objectif est de comprendre le modèle OSI, la suite TCP/IP, l'adressage (IPv4/IPv6) et la configuration des équipements clés comme les switchs, les routeurs (Cisco) et les pare-feux (pfSense), en utilisant des outils de simulation tels que Cisco Packet Tracer.

🌐 A301. Fondamentaux Réseau & Ethernet

Ce cours couvre les briques de base de la communication réseau, des architectures logiques (Client/Serveur) aux supports physiques (Ethernet).

Rappels SA1

Deux types de masques de sous-réseau :

- masques FLSM (Fixed Length Subnet Mask masque à "taille fixe" en français)

- masques VLSM (Variable Length Subnet Mask, masque à "taille variable")

Les masques à taille fixe FLSM (à connaitre par coeur) :

- /24 : 255.255.255.0

- /16 : 255.255.0.0

- /8 : 255.0.0.0

Avec un masque à taille fixe, on "coupe" l'adresse IP pile poil entre 2 octets !

Exemple, avec 192.168.1.42 :

-

si on a un masque /24, on coupe entre le 3ème et le 4ème octet :

- partie réseau : 192.168.1

- partie machine : 42

- adresse de réseau : 192.168.1.0 (on prend la partie réseau et on met les octets restants à 0)

- adresse de broadcast : 192.168.1.255 (on prend la partie réseau et on met les octets restants à 255)

- plage utilisable : 192.168.1.1 -> 192.168.1.254

- nombre de machine : 254 machines max

-

si on a un masque /16, on coupe entre le 2ème et le 3ème octet :

- partie réseau : 192.168

- partie machine : 1.42

- adresse de réseau : 192.168.0.0 (on prend la partie réseau et on met les octets restants à 0)

- adresse de broadcast : 192.168.255.255 (on prend la partie réseau et on met les octets restants à 255)

- plage utilisable : 192.168.0.1 -> 192.168.255.254

- nombre de machine : 2^(32 - masque au format CIDR) - 2 = 65 534 machines

-

si on a un masque /8, on coupe entre le 1er et le 2ème octet :

- partie réseau : 192

- partie machine : 168.1.42

- adresse de réseau : 192.0.0.0 (on prend la partie réseau et on met les octets restants à 0)

- adresse de broadcast : 192.255.255.255 (on prend la partie réseau et on met les octets restants à 255)

- plage utilisable : 192.0.0.1 -> 192.255.255.254

- nombre de machine : 2^(32 - masque au format CIDR) - 2 = 16 777 214 machines

Pour les masques à taille variable (VLSM), pas le choix, il va falloir faire des calculs ! On a vu deux méthodes en SA1 :

- méthode "classique", qui nécessite plein de conversions binaire/décimal

- méthode du "nombre magique", qui ne nécessite presque pas de calculs et pas de conversion !

Quelle que soit la méthode, il faut retenir quelques petites choses par coeur !

⚠️ Un masque de sous-réseau ne peut pas être composé de n'importe quelles valeurs, puisque tous les 1 doivent être à gauche et tous les 0 à droite dans sa notation binaire.

- 1111 1111 = 255

- 1111 1110 = 254 (-1)

- 1111 1100 = 252 (-2)

- 1111 1000 = 248 (-4)

- 1111 0000 = 240 (-8)

- 1110 0000 = 224 (-16)

- 1100 0000 = 192 (-32)

- 1000 0000 = 128 (-64)

À partir de ça, on peut retrouver la correspondance CIDR - notation classique de n'importe quel masque !

💡 Pour rappel, la notation CIDR c'est le nombre de bits à 1 dans le masque de sous-réseau (en notation binaire)

- /32 = 255.255.255.255 (1111 1111.1111 1111.1111 1111.1111 1111)

- /31 = 255.255.255.254 (1111 1111.1111 1111.1111 1111.1111 1110)

- /30 = 255.255.255.252 (1111 1111.1111 1111.1111 1111.1111 1100)

- /29 = 255.255.255.248

- /28 = 255.255.255.240

- ...

- /24 = 255.255.255.0

- ...

- /19 = 255.255.224.0

- /18 = 255.255.192.0

- /17 = 255.255.128.0

- /16 = 255.255.0.0

- ...

- /8 = 255.0.0.0

- /7 = 254.0.0.0

- ...

- /0 = 0.0.0.0

Méthode du nombre magique

1er exemple : 10.42.153.87 /17

D'abord, on doit déterminer l'octet significatif dans le masque de sous-réseau.

S'il est au format CIDR, il faut le convertir dans son format "classique" en utilisant les infos à retenir par coeur ci-dessus.

/17 -> 255.255.128.0

L'octet significatif, c'est là où intervient la "coupure" entre partie réseau et partie machine.

Ici, c'est 128.

On détermine ensuite le nombre magique en faisant 256 - octet significatif : 256 - 128 = 128

On doit ensuite lister tous les multiples du nombre magique jusqu'à 256 : 0, 128, 256

Pour obtenir l'adresse de réseau, on remplace l'octet significatif dans l'adresse IP par le multiple du nombre magique inférieur ou égal à la valeur de cet octet. Dans notre cas, on remplace donc 153 par 128. Et on met tous les octets restants (à droite) à 0.

adresse de réseau : 10.42.128.0

Pour l'adresse de broadcast, on remplace ce même octet par le multiple suivant - 1 ! Et on met tous les octets restants à 255.

adresse de broadcast : 10.42.255.255

On peut déterminer la plage utilisable : 10.42.128.1 -> 10.42.255.254

Nombre de machines : 2 ^ (32 - masque CIDR) - 2 : 2^15 -2 = 32 766 machines max

2ème exemple : 10.42.153.87 /28

/28 correspond à 255.255.255.240

nombre magique = 256 - 240 = 16

multiples du nb magique : 0, 16, 32, 48, 64, 80, 96, 112, ... 256

adresse de réseau : 10.42.153.80 adresse de broadcast : 10.42.153.95

plage utilisable : 10.42.153.81 -> 10.42.153.94 nombre de machine : 14

🌐 A301. Introduction Réseau & Ethernet

-

Règles de Communication : Toute communication nécessite trois éléments : une source (expéditeur), une destination (destinataire) et un canal (média). Ces échanges sont régis par des protocoles, qui sont des règles définissant l'encodage, le formatage, la taille et la synchronisation des messages.

-

Encapsulation : C'est le processus qui consiste à "emballer" les données dans un format spécifique, appelé trame (frame), avant de les envoyer. Cette "enveloppe" (la trame) contient les adresses source et destination, à l'instar d'une lettre postale.

-

Modes de Remise :

- Unicast : 1-à-1 (une source vers une destination).

- Multicast : 1-à-plusieurs (une source vers un groupe défini).

- Broadcast : 1-à-tous (une source vers tous les participants du réseau).

-

Canaux de Communication :

- Simplex : Communication à sens unique (ex: la radio FM).

- Half-duplex : Communication dans les deux sens, mais pas simultanément (ex: talkie-walkie).

- Full-duplex : Communication simultanée dans les deux sens (ex: téléphone).

-

Architectures Réseau :

- Client/Serveur : Un serveur (qui peut être un matériel dédié ou un logiciel) fournit un service, et un client le consomme (ex: un PC accédant à un site web). Les serveurs matériels sont souvent au format rack (ex: 1U, 2U) pour être montés dans des baies 19 pouces, situées dans des salles serveurs sécurisées et climatisées. Les serveurs logiciels fournissent des services spécifiques comme des serveurs Web (HTTP), de fichiers (FTP/SMB), ou d'annuaire (LDAP).

- Pair-à-Pair (Peer-to-Peer) : Chaque machine est à la fois client et serveur (ex: partage de fichiers en torrent).

-

Protocole Ethernet : C'est le protocole standard pour les réseaux locaux (LAN). Il définit les normes de câblage et de signalisation.

- Normes : 100BASE-T (Fast Ethernet), 1000BASE-T (Gigabit Ethernet), 10GBASE-T, etc.

- Câblage : Utilise des câbles à paires torsadées (ex: Cat 5e 1Gbit/s, Cat 6 1Gbit/s+PoE, Cat 6a 10Gbit/s, Cat 7, Cat 8) avec un connecteur RJ45 (sauf Cat 7). En France, on utilise aussi la notion de Grades (ex: Grade 3 TV) pour les installations domestiques.

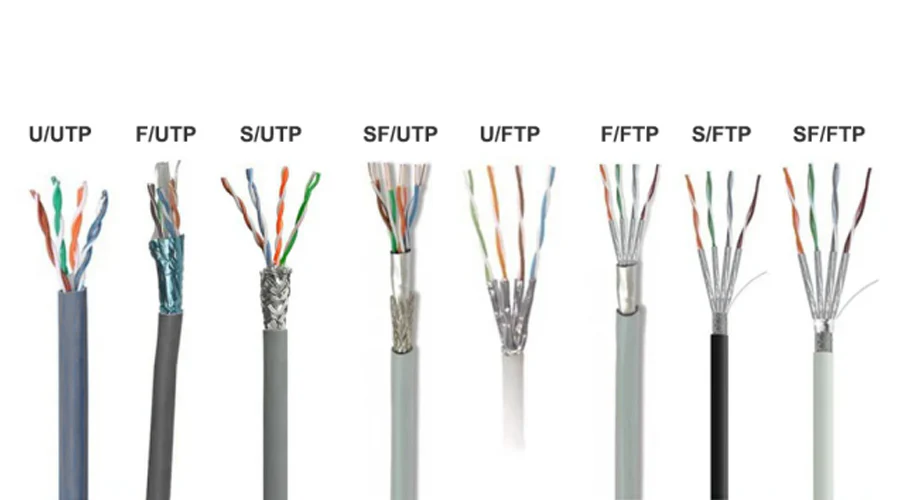

- Blindage : Les câbles à paires torsadées ont différents types de blindage pour se protéger des interférences. La nomenclature (X/YTP) décrit le blindage global (X) et le blindage par paire (Y) : U/UTP (aucun blindage), F/UTP (blindage global en aluminium), U/FTP (blindage par paire), S/FTP (tresse globale et blindage par paire), etc.

- Sertissage : Les câbles sont sertis selon deux normes : T-568A et T-568B. Un câble droit (même norme aux deux bouts) sert à connecter un appareil à un équipement central (PC -> Switch). Un câble croisé (normes différentes) servait à relier deux appareils identiques (PC -> PC ou Switch -> Switch).

- Auto MDI-X : Aujourd'hui, cette distinction est largement obsolète car la plupart des équipements modernes peuvent "croiser" les paires automatiquement.

Challenge A301 : mise en place d'un réseau et ping sur Packet Tracer.

📚 Ressources :

- Classes IP : https://fr.wikipedia.org/wiki/Classe_d%27adresse_IP

- Table des masques : https://www.it-connect.fr/wp-content-itc/uploads/2021/05/reseau-adresse-ipv4-calcul-masque-sous-reseau-12.png

- IPcalc : https://www.mupssoft.com/ipcalc.html (all OS) / https://jodies.de/ipcalc (unix) / https://sourceforge.net/projects/ipcalc-net/ (windows)

- Protocoles de communication : https://fr.wikipedia.org/wiki/Protocole_de_communication

- Norme Ethernet : https://fr.wikipedia.org/wiki/Ethernet

- Autonégociation : https://fr.wikipedia.org/wiki/Auton%C3%A9gociation

- Paire torsadée : https://fr.wikipedia.org/wiki/Paire_torsad%C3%A9e

🌍 A302. Hubs, Switchs, MAC & ARP

Ce cours aborde les équipements qui connectent les machines sur un réseau local (LAN) et les systèmes d'adressage qu'ils utilisent.

-

Concentrateur (Hub) vs. Commutateur (Switch) :

- Pour connecter plus de deux machines, on utilise un équipement central (Hub ou Switch), ce qui crée une topologie en étoile.

- Hub (obsolète) : C'est une "multiprise réseau". Il est "bête" : il reçoit une trame sur un port et la retransmet (broadcast) à tous les autres ports, surchargeant inutilement le réseau.

- Switch : C'est un appareil "intelligent". Il apprend quelles machines sont connectées à quels ports en inspectant les trames qui passent.

- Table MAC : Il construit une table d'adresses MAC (un tableau qui associe un port à une adresse MAC). Il transmet les données uniquement au port de destination, ce qui rend le réseau rapide et efficace.

-

Adresse MAC (Media Access Control) :

- C'est l'adresse physique (ou matérielle) utilisée par les switchs pour identifier les appareils.

- Elle est unique au monde (en théorie) et gravée sur chaque carte réseau (PC, smartphone, frigo connecté...).

- Elle est définie par une norme de l'IEEE (Institute of Electrical and Electronics Engineers).

- Format : Elle est codée sur 6 octets (48 bits) et s'écrit en hexadécimal (ex:

24:4B:FE:DE:96:80). - OUI : Les 3 premiers octets (ex:

24:4B:FE) sont l'OUI (Organizationally Unique Identifier), un préfixe attribué par l'IEEE à chaque fabricant. 3 octets équivalents à 24 bits (2^24) soit plus de 16 millions d'adresses uniques possibles. - Trame Ethernet : L'adresse MAC est utilisée pour la source et la destination dans une trame Ethernet (Couche 2 OSI).

-

Protocole ARP (Address Resolution Protocol) :

- Problème : Un switch fonctionne avec les adresses MAC (Couche 2), mais nos applications utilisent des adresses IP (Couche 3). Comment un PC (Alice) trouve-t-il l'adresse MAC d'un autre PC (Bob) en ne connaissant que son adresse IP ?

- Solution : Le protocole ARP.

- Fonctionnement :

1. Alice envoie une requête ARP en Broadcast sur le réseau ("Qui a l'IP

192.168.1.42?"). 2. Bob (qui possède cette IP) est le seul à répondre, en Unicast, à Alice ("C'est moi ! Mon adresse MAC est24:4B:FE:DE:96:80."). - Cache ARP : Alice stocke cette correspondance (IP <-> MAC) dans son cache ARP pour ne pas avoir à reposer la question pendant un certain temps.

- Sécurité : Ce protocole est vulnérable à l'ARP Poisoning, une attaque Man-in-the-Middle où un attaquant se fait passer pour une autre machine (ex: le routeur) en envoyant de fausses réponses ARP.

📚 Ressources :

- IEEE : https://fr.wikipedia.org/wiki/Institute_of_Electrical_and_Electronics_Engineers

- Spoofing : https://en.wikipedia.org/wiki/MAC_spoofing

- ID MAC : https://macvendors.com/

- ARP Poisoning : https://fr.wikipedia.org/wiki/ARP_poisoning

- Cache ARP : Exécuter (win+R) :

cmd:arp -a(visualiser le cache ARP),arp -d(effacer le cache ARP)- Connexions réseau : Exécuter (win+R) :

ncpa.cpl- Table ARP d'un Switch : CLI / enable,

show mac address-table dynamic- Scan du réseau : nmap ou AngryIPscanner

- Vidéo présentant un Datacenter : https://www.youtube.com/watch?v=rO6bXt7d2L8,

- Valorisation de la Chaleur produite d'un Datacenter : https://www.youtube.com/watch?v=JTmUUofSt7I

- OVHcloud : https://www.youtube.com/watch?v=W--OHDSoraw

🏛️ A303. Modèle OSI, TCP/IP, UDP & DHCP

Ce cours explore les modèles de communication réseau (OSI et TCP/IP) et les protocoles fondamentaux qui assurent l'adressage (DHCP) et le transport des données (TCP/UDP).

Le modèle OSI

-

Qu'est-ce que le modèle OSI ? Développé par l'ISO, c'est un modèle théorique qui décompose la communication réseau en 7 couches (layers). Il permet de comprendre le rôle de chaque protocole et équipement. Il ne s'agit pas d'un protocole en soi, mais d'un "plan" pour créer des normes cohérentes.

-

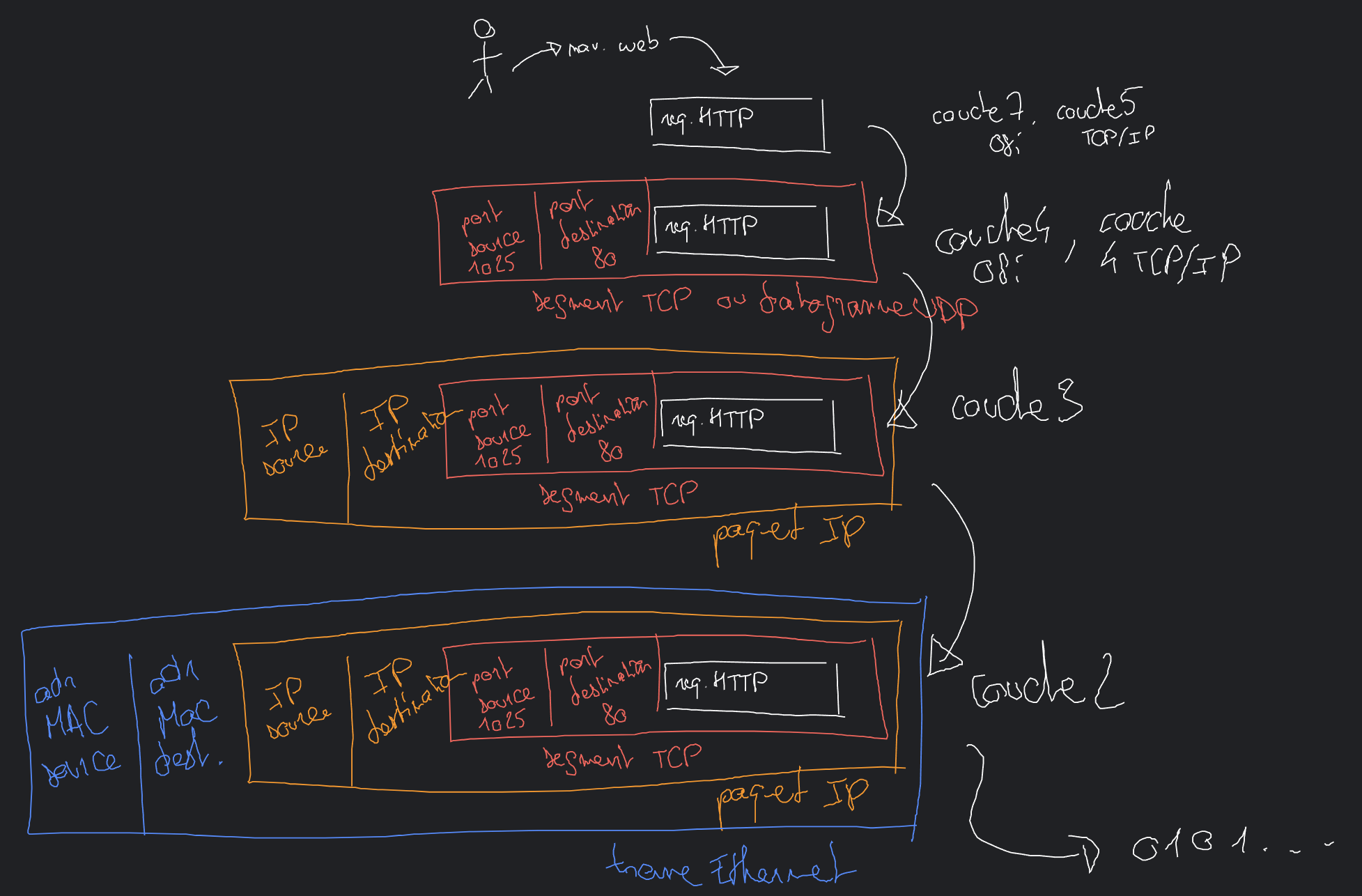

Encapsulation et Décapsulation : À l'envoi (émission), chaque couche ajoute un en-tête (encapsulation), comme on mettrait une lettre (données) dans une enveloppe (segment), puis cette enveloppe dans un colis (paquet), et enfin une étiquette d'expédition sur le colis (trame). À la réception, le processus est inversé (décapsulation).

-

Les 7 Couches du Modèle OSI :

Couches Hautes (Logicielles) :

- Couche 7 - Application : Le point d'accès aux services réseau pour les logiciels. C'est la couche avec laquelle l'utilisateur interagit.

- Protocoles : HTTP, FTP, SMTP, POP.

- Couche 6 - Présentation : Gère la conversion des données (encodage, ex: ASCII), le chiffrement/déchiffrement et la compression.

- Couche 5 - Session : Ouvre, gère et ferme les "transactions" (sessions) entre les applications.

Couches Basses (Matérielles) :

- Couche 4 - Transport : Assure la connexion de bout en bout et le contrôle de flux. C'est ici qu'intervient la notion de port (TCP et UDP) pour distinguer les applications sur une même machine.

- Unité : Segment (TCP) / Datagramme (UDP).

- Couche 3 - Réseau (Network) : S'occupe de l'adressage logique (Adresse IP) et du routage (déterminer le meilleur chemin pour les paquets).

- C'est ici qu'opère le protocole ARP (Address Resolution Protocol), qui fait le lien entre la Couche 3 (IP) et la Couche 2 (MAC). Il permet de trouver une adresse MAC à partir d'une IP.

- Les machines hôtes stockent les correspondances (IP <-> MAC) dans un cache ARP. Les routeurs et les switchs de niveau 3 maintiennent également une table ARP pour savoir où acheminer les paquets.

- Unité : Paquet.

- Couche 2 - Liaison de données (Data Link) : S'occupe de l'adressage physique sur le réseau local (LAN) et du transfert des données entre les entités d'un même réseau.

- C'est la couche de l'adresse MAC (Media Access Control). Cette adresse est unique, gravée par le fabricant sur la carte réseau (selon une norme IEEE) et codée sur 6 octets (48 bits).

- Format MAC :

24:4B:FE:DE:96:80. Les 3 premiers octets (l'OUI) identifient le fabricant, ce qui lui laisse 24 bits (plus de 16 millions) d'adresses uniques. - C'est la couche principale des Switchs.

- Unité : Trame.

- Couche 1 - Physique : Gère la transmission des signaux bruts (les bits : 0 et 1) sur le média physique (câble cuivre, fibre optique, ondes radio).

- C'est la couche des Hubs et des câbles.

- Unité : Bit.

- Couche 7 - Application : Le point d'accès aux services réseau pour les logiciels. C'est la couche avec laquelle l'utilisateur interagit.

Moyen mnémotechnique de Haut en bas : All People Seem To Need Data Processing (Network & Data-link en anglais).

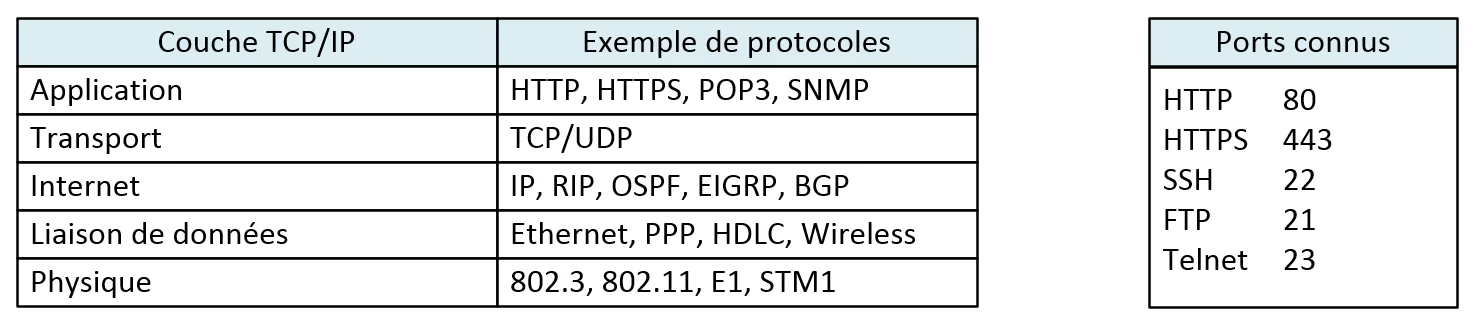

Suite de Protocoles TCP/IP

- C'est le modèle pratique sur lequel fonctionne Internet, développé par la DARPA (inspiré du projet français Cyclades) et rendu obligatoire sur Arpanet en 1983.

- Le modèle TCP/IP standard (défini par la RFC 1122) ne comporte que 4 couches :

- Application (Regroupe OSI 5, 6, 7) : HTTP, FTP, DNS...

- Transport (Identique à OSI 4) : TCP, UDP.

- Internet/Réseau (Identique à OSI 3) : IP, ICMP.

- Accès Réseau (Regroupe OSI 1, 2) : Ethernet, WiFi.

- Modèle TCP/IP à 5 couches : Pour faciliter la comparaison avec le modèle OSI, il est aussi courant de le présenter en 5 couches, en séparant la couche "Accès Réseau" en deux : Liaison de données (C2) et Physique (C1).

- Le modèle TCP/IP standard (défini par la RFC 1122) ne comporte que 4 couches :

-

TCP vs. UDP (Couche Transport) :

-

TCP (Transmission Control Protocol) :

- Fiable et orienté connexion. Il établit une connexion ("three-way handshake" : SYN, SYN-ACK, ACK) avant d'envoyer des données.

- Il garantit que tous les segments arrivent dans l'ordre et sans erreur (il accuse réception de chaque segment et gère la retransmission des segments perdus).

- Utilisé pour : Web (HTTP/HTTPS), e-mail (SMTP), transfert de fichiers (FTP).

-

UDP (User Datagram Protocol) :

- Non fiable et sans connexion ("fire and forget"). Il envoie les datagrammes sans vérifier s'ils arrivent.

- Avantage : Très rapide, léger et faible latence.

- Utilisé pour : Streaming vidéo, jeux en ligne, VoIP, DNS, et les protocoles de diffusion (Broadcast/Multicast) comme le DHCP.

- Ports : Les deux protocoles utilisent des numéros de ports (codés sur 16 bits) pour permettre à l'ordinateur de savoir à quelle application (processus) remettre les données. (ex: HTTP: 80, HTTPS: 443, FTP: 21, SSH: 22, DNS: 53).

-

DHCP (Dynamic Host Configuration Protocol)

- C'est un protocole de la couche Application qui permet à une machine (client) d'obtenir automatiquement sa configuration réseau auprès d'un serveur DHCP. Il utilise UDP car il doit contacter le serveur via un Broadcast, ce que TCP ne permet pas.

-

Configuration fournie : Adresse IP, Masque de sous-réseau, Passerelle par défaut, Serveurs DNS, et la durée du bail DHCP (la "location" de l'adresse IP).

-

Processus (D.O.R.A.) :

- Discover : Le client envoie un Broadcast ("Il y a un serveur DHCP ?").

- Offer : Un ou plusieurs serveurs DHCP répondent avec une offre d'adresse IP.

- Request : Le client choisit une offre (généralement la première reçue) et envoie un Broadcast pour l'accepter (informant les autres serveurs qu'ils n'ont pas été choisis).

- ACK (Acknowledge) : Le serveur choisi confirme l'attribution et envoie le reste de la configuration (masque, DNS, etc.) ainsi que la durée du bail.

-

Challenge A303 : création d’un plan d’adressage

📚 Ressources :

- Mnémotechnique modèle OSI (de bas en haut) :

Pour Le Réseau Tout Se Passe AutomatiquementouPetit Lapin Rose Trouvé à la SPA- Mnémotechnique modèle OSI (de haut en bas) :

Après Plusieurs Semaines, Tout Respire La paixouAll People Seem To Need Data Processing(Network & Data-link en anglais).- RFC 1122 & 23 : https://www.rfc-editor.org/rfc/rfc1122.html https://www.rfc-editor.org/rfc/rfc1123 Exigences pour les hôtes Internet – Couches de communication, est une spécification officielle publiée en octobre 1989 par l'Internet Engineering Task Force (IETF)

- Représentations TCP/IP : https://reussirsonccna.fr/wp-content/uploads/2014/10/modele_TCPIP_evolution.png

- Protocoles par couches : https://reussirsonccna.fr/wp-content/uploads/2014/10/ports-connus.png

- Protocole TCP : https://fr.wikipedia.org/wiki/Transmission_Control_Protocol

- MTU : https://fr.wikipedia.org/wiki/Maximum_transmission_unit

- Jumbo frames : https://fr.wikipedia.org/wiki/Trame_g%C3%A9ante

- Protocole UDP : https://fr.wikipedia.org/wiki/User_Datagram_Protocol

- Liste de ports logiciels : https://fr.wikipedia.org/wiki/Liste_de_ports_logiciels

- Protocole DHCP : https://fr.wikipedia.org/wiki/Dynamic_Host_Configuration_Protocol

- Mnémotechnique requête DHCP : DORA (Discover , Offer, Request, Acknowledge)

- Protocole APIPA : https://fr.wikipedia.org/wiki/Automatic_Private_Internet_Protocol_Addressing

- Réseau privé RFC 1918 : https://fr.wikipedia.org/wiki/R%C3%A9seau_priv%C3%A9

- Liaison Série (RS-232) : https://fr.wikipedia.org/wiki/Transmission_s%C3%A9rie

- PuTTY (émulateur de terminal/client pour les protocoles SSH, Telnet, rlogin, et TCP brut) : https://www.chiark.greenend.org.uk/~sgtatham/putty/

🌐 A304. Cisco IOS & Routage Statique

Ce cours introduit le routeur, l'équipement de Couche 3 qui interconnecte différents réseaux. Il couvre les bases du système d'exploitation Cisco (IOS), la connexion initiale en console, et la configuration des interfaces et des routes statiques.

-

Le Routeur (Couche 3) : Un routeur est un équipement réseau opérant à la Couche 3 (Réseau) du modèle OSI. Son rôle principal est d'interconnecter des réseaux différents (ex: LAN 1 en

192.168.1.0/24et LAN 2 en172.16.0.0/16) en "routant" les paquets IP d'une interface à l'autre. -

Cisco IOS (Internetwork Operating System) : C'est le système d'exploitation qui équipe la plupart des routeurs et switchs Cisco. La configuration se fait principalement via une Interface en Ligne de Commande (CLI).

-

Accès Console (Configuration Initiale) :

- Pour la première configuration (avant que le réseau ne soit fonctionnel), on accède au routeur via un câble console (bleu, type RJ45 vers DB9 ou USB).

- On utilise un logiciel (ex: PuTTY) sur le port COM de l'ordinateur (vitesse : 9600) pour se connecter.

-

Fichiers de Configuration et Modes IOS :

- IOS utilise deux fichiers de configuration :

1.

running-config: La configuration active, stockée en RAM (volatile). Les modifications sont appliquées instantanément. 2.startup-config: La configuration de démarrage, stockée en NVRAM (non-volatile). - Il est impératif de sauvegarder les modifications de la

running-configvers lastartup-configavec la commandecopy running-config startup-configpour qu'elles persistent après un redémarrage. - La navigation dans l'IOS se fait via différents modes :

- User EXEC (

Router>) : Mode de base, très limité. - Privileged EXEC (

Router#) : Accès avecenable. Permet la vérification (show...) et la sauvegarde (copy...). - Global Configuration (

Router(config)#) : Accès avecconfigure terminal. Permet de modifier la configuration globale (ex:hostname R1,enable secret [mot_de_passe]). - Interface Configuration (

Router(config-if)#) : Accès avecinterface [type/num]. Permet de configurer une interface (ex:ip address 192.168.1.1 255.255.255.0,no shutdown).

- User EXEC (

- IOS utilise deux fichiers de configuration :

1.

-

Table de Routage & Routes Statiques :

- La table de routage est le "cerveau" du routeur ; il l'utilise pour décider où envoyer un paquet. Elle contient les réseaux directement connectés, les routes statiques et les routes apprises dynamiquement.

- Une route statique est une route qu'un administrateur ajoute manuellement.

- Commande :

ip route [réseau_destination] [masque] [ip_du_prochain_routeur]

- Commande :

- Une route par défaut est une route statique spéciale (

0.0.0.0 0.0.0.0) qui capture tout le trafic sans destination connue (généralement vers Internet).

-

Routeur en tant que Serveur DHCP : Un routeur Cisco peut aussi être configuré pour agir comme un serveur DHCP (

ip dhcp pool ...) afin d'attribuer automatiquement des adresses IP aux clients de son réseau local (LAN).

Challenge A304 : Config de Routeurs et LANs sur Packet Tracer

📚 Ressources :

Config Switch cmd :

enable

show running-config -> sh run

configure terminal -> conf t

hostname XXX = nom du Switch

enable secret XXX = password

interface Vlan 1 = pour config l'IP du VLAN

ip address 192.168.0.x 255.255.255.x

no shutdown -> no shut

show ip interface brief = montre les IP sur l'interface

end

copy running-config startup-config -> copy run sta

- Ctrl + Shift + 9 (ou 6) stop une commande en cours

- Plages IP attribuées sur un /24 (exemple) 1.0 : Réseau, 1.1 : Routeur, 1.2 -> 1.99 : Infra, 1.100 -> 1.250 : DHCP (les machines clients), 1.254 : Switch, 1.255 : Broadcast.

Routeur : https://fr.wikipedia.org/wiki/Routeur

Config Routeur cmd :

- enable

- conf t

- hostname

- enable secret

- interface gigabitethernet 0/1

- ip address 172.16.0.1 255.255.255.0

- no shutdown

- exit / end

- sh run

- copy run sta

Table de routage : https://fr.wikipedia.org/wiki/Table_de_routage

Config Routage cmd : Route par défaut -> ip route 0.0.0.0 0.0.0.0 xx.xx.xx.xx puis end et show ip route pour voir

Config DHCP Routeur :

- conf t

- ip dhcp pool LAN3

- network 10.0.0.0 255.255.0.0

- default-router 10.0.0.1

- dns-server 8.8.8.8

- exit

- ip dhcp excluded-address 10.0.0.1 10.0.0.10

- end

Pour consulter : show ip dhcp binding

🔐 A306. DNS, Telnet et SSH

Ce cours couvre les protocoles essentiels pour la communication réseau (DNS) et l'administration à distance (Telnet & SSH), y compris leur configuration de base sur des équipements Cisco.

-

DNS (Domain Name System) :

-

C'est un protocole de la Couche 7 (Application) qui agit comme "l'annuaire d'Internet". Sa fonction principale est de traduire les noms de domaine (ex:

google.com) que les humains peuvent lire en adresses IP (ex:172.217.16.14) que les machines utilisent pour communiquer. -

Il utilise principalement UDP sur le port 53 pour des requêtes rapides.

-

Sur un équipement Cisco, on configure un client DNS (pour que le routeur lui-même puisse résoudre les noms) avec la commande :

ip name-server [adresse_ip_dns]

-

La recherche DNS est activée par défaut (

ip domain-lookup). Si elle est désactivée, le routeur ne tentera pas de traduire les commandes inconnues (comme une faute de frappe) en nom de domaine, ce qui évite les temps d'attente "Translating...".no ip domain-lookup(pour désactiver la recherche)

-

Il y a plusieurs types d'enregistrements DNS :

- type A : faire matcher un nom de domaine avec une adresse IPv4

- type AAAA : faire matcher un nom de domaine avec une adresse IPv6

- type CNAME : alias, fait matcher un nom de domaine avec un autre nom de domaine

-

-

Telnet (Telecommunication Network) :

-

Un protocole d'administration à distance de la Couche 7 (Application) qui permet d'accéder à la CLI d'un équipement.

-

Il utilise TCP sur le port 23.

-

OBSOLÈTE ET NON SÉCURISÉ : Telnet est à proscrire en production car il transmet toutes les informations, y compris les mots de passe, en texte clair. Un attaquant peut facilement "sniffer" le réseau (ex: via ARP Poisoning) et intercepter les identifiants.

-

Configuration Cisco (pour démo) :

Router(config)# line vty 0 4 Router(config-line)# transport input telnet Router(config-line)# password [mot_de_passe] Router(config-line)# login

-

-

SSH (Secure Shell) :

-

Le successeur sécurisé de Telnet. Il utilise le chiffrement asymétrique (ex: RSA) pour échanger une clé de session, puis chiffre l'intégralité de la communication.

-

Il utilise TCP sur le port 22.

-

Configuration Cisco (requise) :

# 1. Définir un nom d hôte Router(config)# hostname [NomDuRouteur] # 2. Définir un nom de domaine IP [NomDuRouteur](config)# ip domain-name [nom_domaine.local] # 3. Générer les clés de chiffrement RSA [NomDuRouteur](config)# crypto key generate rsa (Choisir une taille de clé, ex: 2048) # 4. Forcer la version 2 de SSH (plus sécurisée) [NomDuRouteur](config)# ip ssh version 2 # 5. Créer un utilisateur local [NomDuRouteur](config)# username [nom_admin] password [mot_de_passe_secret] # 6. Configurer les lignes virtuelles (VTY) [NomDuRouteur](config-line)# line vty 0 4 [NomDuRouteur](config-line)# transport input ssh [NomDuRouteur](config-line)# login local

-

-

Lignes VTY (Virtual Teletype) : Ce sont les lignes de terminal virtuelles d'un équipement Cisco. Leur nombre (ex:

0 4pour 5 lignes) détermine combien de sessions d'administration à distance (Telnet ou SSH) peuvent être ouvertes simultanément. Un peu comme une ligne téléphonique.

Correction packet tracer du Challenge A305

Challenge A306 : DNS et SSH dans Packet Tracer

📚 Ressources :

Commande traceroute :

- sur MacOS/Linux : traceroute

- sur Windows : tracert

Mise en place d'un agent relais DHCP : https://www.it-connect.fr/mise-en-place-dun-agent-relais-dhcp/

Pour se connecter en SSH le clcient le plus connu est PuTTY, il en existe d'autres comme MobaXterm

🏠 A307. RFC1918, NAT & self-hosting

Ce cours explique la différence fondamentale entre les adresses IP publiques et privées (RFC1918) et introduit le mécanisme de traduction NAT qui permet aux réseaux locaux d'accéder à Internet. Il aborde également le "self-hosting" via la redirection de port.

-

Adresses IP Publiques vs. Privées (RFC1918) :

- Les routeurs sur Internet ne savent router que des adresses IP publiques, qui sont uniques au monde (ex:

92.34.56.78). - Pour éviter l'épuisement des adresses IPv4, la RFC1918 a défini des plages d'adresses IP privées. Celles-ci sont non-routables sur Internet et réservées à l'usage interne des réseaux locaux (LAN).

- Les plages privées (à connaître) sont :

10.0.0.0à10.255.255.255(Classe A,10.0.0.0/8)172.16.0.0à172.31.255.255(Bloc de 16 Classes B,172.16.0.0/12)192.168.0.0à192.168.255.255(Bloc de 256 Classes C,192.168.0.0/16)

- Les routeurs sur Internet ne savent router que des adresses IP publiques, qui sont uniques au monde (ex:

-

Principe du NAT (Network Address Translation) :

- Le NAT est le mécanisme qui permet à des machines avec des adresses IP privées d'accéder à Internet.

- Le routeur de bordure (votre box Internet) sert d'intermédiaire :

1. Envoi : Quand un PC (

192.168.1.5) envoie un paquet vers Internet, le routeur traduit l'adresse IP source privée en sa propre adresse IP publique (12.34.56.78). 2. Réception : Quand le serveur Internet répond au routeur (12.34.56.78), ce dernier consulte sa table NAT (qui mémorise les correspondances) et re-traduit l'IP de destination vers l'IP privée d'origine (192.168.1.5).

-

Types de NAT :

- NAT Statique : Fait une correspondance 1-pour-1 entre une IP privée et une IP publique. (Ex:

192.168.1.10utilise toujours90.1.1.10). C'est utilisé pour rendre un serveur interne accessible depuis l'extérieur. - NAT Dynamique : Fait une correspondance "plusieurs-vers-plusieurs". Un pool d'IP privées utilise un pool (plus petit) d'IP publiques. Si le pool public est plein, les nouvelles connexions échouent.

- PAT (Port Address Translation) ou NAT Overload : C'est la forme la plus courante (celle de votre box). Un "plusieurs-vers-un". Toutes les machines du LAN partagent la seule IP publique du routeur. Pour distinguer les connexions, le routeur modifie les ports source (ex: PC 1 utilise le port 50000, PC 2 le port 50001).

- NAT Statique : Fait une correspondance 1-pour-1 entre une IP privée et une IP publique. (Ex:

-

Self-Hosting (Auto-hébergement) & Redirection de Port :

- Par défaut, un routeur (pare-feu) bloque tout le trafic entrant non-sollicité. Pour héberger un service (ex: un site web) chez soi (self-hosting), il faut créer une exception.

- Le Port Forwarding (Redirection de Port) est une règle de NAT statique configurée sur le routeur.

- Elle dit : "Tout trafic arrivant sur mon IP publique sur un port spécifique (ex: Port 80) doit être redirigé vers l'IP privée de ce serveur interne (ex:

192.168.1.100sur le Port 80)". Cela crée une "porte" dans votre pare-feu. - Il faut également avoir une adresse IP "fullstack", c'est à dire avoir sa propre adresse IP Publique et non celle donnée par le CG-NAT (Carrier-Grade Network Address Translation). C'est une technologie utilisée par les fournisseurs d'accès à Internet (FAI) pour partager une seule adresse IP publique entre des centaines, voire des milliers de clients.

Challenge A307 : Self Hosting, NAT et redirection dans Packet Tracer.

📚 Ressources :

Config NAT sur routeur :

- conf t

- interface gigabitEthernet (côté LAN)

- ip nat inside

- exit

- interface gigabitEthernet (côté WAN)

- ip nat outside

- exit

- access-list 1 permit x.x.x.0 (IP LAN) x.x.x.255 (masque inverse = wildcard)

- ip nat inside source list 1 interface gigabitEthernet (côté WAN) overload

- exit

- show ip nat stat (voir config & stats)

- show ip nat translation

Redirection de Port :

- ip nat inside source static tcp 10.10.0.5 80 (IP serveur privée / port) 34.56.78.91 80 (IP router outside publique / port)

- NAT et PAT https://www.it-connect.fr/le-nat-et-le-pat-pour-les-debutants/

Caddy : https://github.com/caddyserver/caddy/releases

JSON : https://fr.wikipedia.org/wiki/JavaScript_Object_Notation

Atelier A308

Installation de Proxmox sur un serveur OVH, configuration du NAT, installation et configuration du routeur pfSense, et VPN.

💠 A309. VLANs, L3 switchs, WiFi & IPv6

Ce cours approfondit la segmentation réseau avec les VLANs, introduit les switchs de niveau 3 pour le routage, détaille les normes et la sécurité du WiFi, et présente des outils de contrôle d'accès comme les proxys et portails captifs.

-

VLANs (Virtual LANs) :

- Un VLAN est un réseau local virtuel qui permet de cloisonner logiquement des machines au sein d'un même équipement physique (switch).

- Avantages :

- Sécurité : Isole les départements ou fonctions sensibles (ex: Compta vs. Invités).

- Flexibilité : Permet de regrouper des utilisateurs géographiquement dispersés dans le même réseau logique.

- Optimisation : Réduit la taille des domaines de diffusion (broadcast domains), ce qui limite le trafic inutile et améliore les performances.

- Fonctionnement : On assigne des ports du switch à un VLAN spécifique (ex: Ports 1-5 pour VLAN 10). Les trames d'un VLAN ne peuvent pas passer directement vers un autre VLAN.

- Tagging (802.1Q) : Pour faire transiter plusieurs VLANs entre deux switchs via un seul câble, on utilise un lien Trunk. Le protocole 802.1Q ajoute un "tag" (étiquette) à la trame Ethernet pour indiquer son numéro de VLAN (VLAN ID).

- QoS (Quality of Service) : Les VLANs facilitent la mise en place de la QoS, par exemple pour prioriser le trafic VoIP (téléphonie sur IP) afin d'assurer une bonne qualité d'appel même si le réseau est chargé.

-

Switchs de Niveau 3 (L3 Switchs) :

- Contrairement aux switchs classiques (Niveau 2) qui ne comprennent que les adresses MAC, un switch L3 peut traiter les paquets IP et effectuer du routage.

- Routage Inter-VLAN : Pour faire communiquer deux VLANs différents, il faut normalement un routeur. Un switch L3 peut remplir ce rôle en interne, routant le trafic entre les VLANs à très haute vitesse sans passer par un routeur externe ("router-on-a-stick").

- Ils sont souvent utilisés en cœur de réseau pour leur performance.

Sur un switch, chaque port peut être configuré dans un mode spécifique selon l'équipement qui y est connecté.

-

Mode Access (Accès) :

- Usage : Utilisé pour connecter des équipements terminaux qui ne "comprennent" pas les VLANs (PC, imprimante, caméra, etc.).

- Fonctionnement : Le port est membre d'un seul VLAN.

- Lorsque le switch envoie une trame vers le PC (sortant), il enlève le tag VLAN (la trame redevient une trame Ethernet standard).

- Lorsque le PC envoie une trame au switch (entrant), le switch lui ajoute le tag du VLAN configuré sur ce port.

- En bref : 1 Port = 1 VLAN.

-

Mode Trunk :

- Usage : Utilisé pour connecter deux équipements réseau entre eux (Switch vers Switch, ou Switch vers Routeur) pour laisser passer le trafic de plusieurs VLANs.

- Fonctionnement : Le port transporte simultanément les trames de plusieurs VLANs.

- Il utilise le protocole 802.1Q pour ajouter une étiquette (tag) à chaque trame indiquant son numéro de VLAN (VLAN ID), afin que le switch de l'autre côté sache à qui elle appartient.

- En bref : 1 Port = Plusieurs VLANs (trames étiquetées).

-

VLAN Natif (Native VLAN) :

- C'est un concept spécifique au mode Trunk.

- Par défaut, sur un lien Trunk, toutes les trames sont taguées... sauf celles du VLAN Natif.

- Les trames qui circulent sans étiquette (untagged) sur un lien Trunk sont automatiquement considérées comme appartenant au VLAN Natif.

- Sécurité : Par défaut, c'est souvent le VLAN 1. Il est recommandé de le changer pour un VLAN inutilisé (ex: VLAN 99 ou 42) pour des raisons de sécurité.

Il est bon de connaître les équivalences car les termes changent selon les fabricants :

Terme Cisco Terme Standard / Autres Description Access Port Untagged Port Port appartenant à un seul VLAN, trames non taguées. Trunk Port Tagged Port Port transportant plusieurs VLANs, trames taguées (802.1Q). -

WiFi (Wireless Fidelity) :

- Ensemble de protocoles de communication sans fil régis par les normes IEEE 802.11.

- Normes : Du 802.11b (11 Mbit/s) au moderne 802.11ax (Wi-Fi 6) et au-delà, offrant des débits toujours plus élevés et une meilleure gestion de la densité d'appareils.

- Sécurité :

- WEP : Obsolète et non sécurisé (cassable en quelques minutes).

- WPA/WPA2/WPA3 : Standards actuels. WPA2 (AES) est le minimum recommandé. WPA3 apporte des améliorations contre les attaques par force brute.

- Obligations Légales (WiFi Public) : En France, offrir un accès WiFi public (ex: entreprise, hôtel) impose des obligations légales, notamment la conservation des logs de connexion (qui s'est connecté, quand, etc.) pour une durée légale (généralement 1 an), conformément aux directives de la CNIL et à la loi antiterroriste.

-

Proxy & Portail Captif :

- Proxy (Mandataire) : Un serveur intermédiaire (Couche 7 Application) qui s'intercale entre l'utilisateur et Internet.

- Rôles : Filtrage d'URL (blocage de sites), mise en cache (accélération), anonymisation, et journalisation des accès (logs).

- Portail Captif : Une technique (souvent utilisée sur les WiFi publics) qui force tout nouvel utilisateur à voir une page web spécifique (authentification, acceptation des CGU) avant de pouvoir accéder à Internet.

- Filtrage MAC : Méthode de sécurité basique (Couche 2) qui autorise ou bloque l'accès au réseau selon l'adresse MAC. Elle est peu efficace car l'adresse MAC est facilement falsifiable (spoofing).

- Proxy (Mandataire) : Un serveur intermédiaire (Couche 7 Application) qui s'intercale entre l'utilisateur et Internet.

Challenge A309 : Pratiquer les VLAN, Inter-VLAN et ACLs

📚 Ressources :

WiFi : https://fr.wikipedia.org/wiki/Wi-Fi

WiFi Protected Access : https://fr.wikipedia.org/wiki/Wi-Fi_Protected_Access

CNIL point d'accès et obligations : https://www.cnil.fr/fr/fournir-un-acces-internet-public-quelles-obligations

Vlan cmd :

- show vlan : affiche les Vlans et les ports

- conf t / vlan 10 / name LAN1 : crée un vlan qui se nomme 10 dans la config et visible comme LAN1

- conf t / interface range fastEthernet 0/1-12 / switchport mode access / switchport access vlan 10 : configure la plage des ports fastEth 1 à 12 en mode access sur le vlan 10.

Vlan Trunk : https://fr.wikipedia.org/wiki/IEEE_802.1Q

Vlan Trunk cmd :

- conf t / interface gigabitEthernet 0/1 / switchport mode trunk : passer l'interface gigEth en mode Trunk sur les 2 switchs pour propager plusieurs vlans.

- conf t / vlan 42 / name Management / exit / interface vlan 42 / ip address 10.42.0.1 255.255.255.0 / no shutdown : crée une interface virtuelle et lui alloue une IP (pour le administrer à distance sur un switch L2, ou passerelle par défaut sur un routeur L3 ).

- interface gigabitEthernet 0/1 / switchport trunk native vlan 42 : Passe le Vlan 42 en natif, un seul Vlan untagged autre que le défaut permet d'être plus sécurisé (Hardening) contre le Vlan Hopping.

- interface gigabitEthernet 0/1 / switchport trunk allowed vlan 10,20,42 (sur tous les switchs) : bloque tous les Vlans sauf le 10, 20 et 42. A faire sur tous les switchs. Passerelle VLan sur Routeur (L3)

- conf t / interface vlan 10 / description Passerelle LAN1 / ip address 192.168.1.254 255.255.255.0 / no shutdown : alloue une IP sur l'interface pour être une Passerelle (idem sur LAN2)

- ip routing : active le routage entre les VLANs

IPv6

.0.0.0.peut s'écrire. .- Quasi toujours en /64 moitié hextets en préfix, moitié en clients

IANA : https://www.iana.org/numbers

- Prefixes régionaux : https://www.iana.org/assignments/ipv6-unicast-address-assignments/ipv6-unicast-address-assignments.xhtml

ICMP (v6) : https://fr.wikipedia.org/wiki/Internet_Control_Message_Protocol

Proxy : https://fr.wikipedia.org/wiki/Proxy

Proxy Squid : https://www.it-connect.fr/proxy-transparent-mise-en-place-de-squid-sur-pfsense/